近年世界中で猛威を振るっている「ランサムウェア」は企業を狙ったマルウェア(悪意あるソフトウェア)の一種です。独立行政法人 情報処理推進機構(IPA)から毎年発表される「情報セキュリティ10大脅威 2022」によるとランサムウェアによる脅威の高さは1位です。

いったいランサムウェアとはどのような特徴を持つマルウェアなのでしょうか。本記事ではランサムウェアの感染経路や被害事例から対策方法を解説します。

脅威ランキング1位のランサムウェアとは?

「ランサムウェア(Ransomware)」とは、マルウェアの一種です。身代金を意味する「Ransom(ランサム)」と「Software(ソフトウェア)」の組み合わせから来ています。

「ランサムウェア」は感染したコンピュータをロックし、ファイルを暗号化することにより使用不能にしたのち、元に戻すことと引き換えに「身代金」を要求するマルウェアです。企業活動を妨害するだけでなく、身代金まで要求してくるので非常に厄介なマルウェアということが特徴です。

ランサムウェアから攻撃されると、脅迫されるだけでなく復旧にも膨大な時間を要します。たとえば、感染企業のデバイス、ネットワークやデータベースなどの復旧に数百時間がかかった事例もあるほどです。この間、企業活動は一部、もしくは完全にストップしてしまいます。

サイバーセキュリティ専門の調査会社Cybersecurity Venturesの調査では、2021年のランサムウェアの被害額は約200億ドルにのぼるとされています。2015年の時点の被害額は約3億2,500万ドルですから、当時と比較すると実に57倍です。ハッカーにとってランサムウェアは「稼ぎやすい手段」として広まっていることがわかります。

ランサムウェアの攻撃手法とは?

ランサムウェアの攻撃手法の例には、以下のようなものがあります。ランサムウェアは、偽装メールやWebサイトまたはネットワーク機器の脆弱性を悪用して内部ネットワークに侵入し、遠隔操作ツール(RAT=Remote Access Tool)を仕込み、ハッキングツールをダウンロードさせデータ盗聴を開始します。

侵入を検知されないようにウイルス対策ソフトを無効化するケースもあります。

データの盗聴と暗号化が完了すると、脅迫画面を表示して身代金を要求してきます。

二重脅迫・暴露型ランサムウェア

最近のランサムウェアの大きな特徴として、侵入した企業の情報を盗聴・窃取した後に、それらの情報を使って脅迫してくる「二重脅迫」が挙げられます。二重脅迫とは、「データを戻して欲しければ、身代金を払え」と一度脅迫した後、さらに「身代金要求に応じない場合は、データをダークウェブ上へ公開する」と二度目の脅迫を行います。 この二度目の脅迫にも応じなかった場合、攻撃者は窃取したデータを公開し情報を販売されてしまうという手法です。

この攻撃方法は 2019 年末頃から確認されており、身代金の支払いに応じなかった企業・組織について、攻撃者によって窃取されたデータがインターネット上で公開された複数の事例が確認されています。

なお、ランサムウェアの身代金は暗号通貨、クレジットカード、ギフトカードなどで要求されますが、身代金要求に応じたとしても、自社の情報が復旧する保証はありません。多くの場合、ハッカーはさらなる身代金を要求し、企業は情報と金銭の両方を失うことになります。

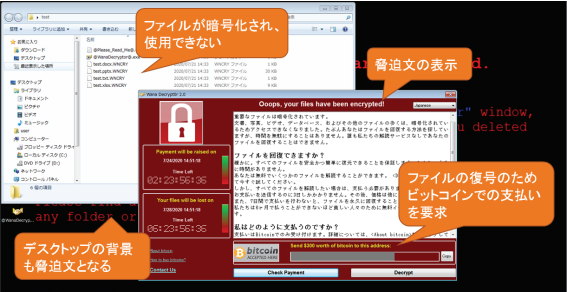

2017 年に世界中で流行したランサムウェア「WannaCryptor」に感染させられた端末の画面例

独立行政法人情報処理推進機構(IPA)「事業継続を脅かす新たなランサムウェア攻撃について」より

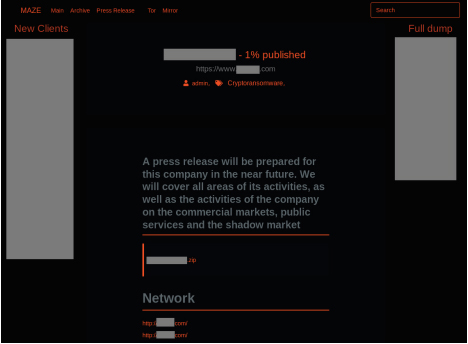

窃取されたデータは、攻撃者によりインターネットやダークウェブに公開されてしまうにしても、窃取したデータをすぐに全て公開するのではなく、まずデータの一部を公開し日数の経過をカウントダウンしながら徐々に公開範囲を広げると脅す場合もあります。これはデータを窃取した事実や、データを公開するとが嘘ではないことを示し、企業に対し身代金の支払いへのプレッシャーを強く与えるための悪質な手口です。

さらに身代金を支払うまで、ウェブサイトに大量の通信を発生させてウェブサイトが閲覧できない状態にするDDoS攻撃をしかけて脅迫したり、窃取したデータが暴露された際に被害者となる顧客へ連絡して脅迫するケースもあり、被害が自社だけに留まらないこともあります。

独立行政法人 情報処理推進機構(IPA)の調査によると、身代金を支払わせるために以下のような呼びかけを行っている例もあるようです。

・被害企業に対し「自力でデータやシステムを復旧するのにかかる平均的な費用よりも、身代金を支払った方が安価である」という主張

・交渉に応じない場合のデータを公開するまでの日数(スケジュール)の予告

公開された脅迫ページの画面例

独立行政法人情報処理推進機構(IPA)「事業継続を脅かす新たなランサムウェア攻撃について」より

二重脅迫・暴露型ランサムウェアの特徴をまとめますと、

•感染した企業のコンピューターをロックし復旧を条件に脅迫

•企業の情報資産を暗号化し復号化を条件に脅迫

•企業の機密情報を盗み出し、外部に暴露すると段階的に脅迫

•身代金を支払うまでDDoS攻撃で脅迫

•窃取したデータが暴露された際に被害者にも脅迫

となります。

上記のことから、二重脅迫・暴露型ランサムウェアに対し、多くの企業が多額の身代金を支払ってしまう事件が後を絶ちません。

ランサムウェアが好む感染経路

ランサムウェアの感染経路は以下の4パターンが代表的です。• 標的型攻撃メール

• Webサイト

• 外部機器

• 不正アクセスによる侵入

標的型攻撃メール

特定の企業に対してなりすましメールを送り、添付ファイルを閲覧するように仕向ける攻撃を「標的型攻撃メール」と呼びます。この手法はシンプルでありながら、防ぎ切るのが非常に難しいのが特徴です。たとえば、取引先企業や顧客を装ったタイトルやドメインのメールが送られてきたら、業務に関係するメールだと信じて開封してしまいます。

近年の標的型攻撃メールは非常に巧妙に作られており、国内でも多くの企業が被害を受けています。

中には、メールで感染した従業員が「実は自分が感染源になってしまっていた」ことに最後まで気づかないケースがあるほどです。

Webサイト

ユーザーが偽装サイトの閲覧、不正広告や不正リンクのクリックをするとランサムウェアがダウンロードされてしまいます。たとえば、ハッカーが企業のサーバーに侵入してホームページを改ざんすると、何も知らずにサイトを訪れたユーザーは資料をダウンロードするつもりがランサムウェアをダウンロードさせられてしまうのです。

偽装サイトに誘導して認証情報を盗聴する「フィッシングサイト」なども有名です。

多くのユーザーが日常的に利用するWebサイトを改ざんして情報を盗み取る方法を「水飲み場攻撃」と呼ばれています。

外部機器

外部機器に保存されたファイルにランサムウェアを潜ませる手法です。外部機器にはUSBメモリやSDカード、HDDドライブ、タブレット・スマートフォンなどがあります。外部機器はファームウェアを書き換えると、コンピュータに接続するだけで自動的に読み込まれて感染するものもあるため、ファイルを開かなければ安心というわけではありません。そのため、出所の不明な外部機器は安易にパソコンに接続しないようにしましょう。社内で外部メディアを共有している場合は、職場単位で感染する危険性もあるため取り扱いルールを設けるなどの工夫が必要です。不正アクセスによる侵入

不正アクセスとは、本来アクセス権を持たない第三者が不正な方法でシステムにアクセスする行為のことです。ランサムウェアは、不正アクセスでネットワーク内に侵入した後に、サーバやネットワーク等のシステム、端末等にランサムウェアに感染させる下準備として利用します。

不正アクセスの方法は、ネットワーク機器のぜい弱性を狙ったものや、IDやパスワードなどの認証情報を盗み出して悪用するケースなどさまざま。

たとえば、企業サイトの改ざんでは企業サーバーに不正アクセスすることでホームページのコンテンツを書き換えてしまいます。また、不正アクセスでサーバーの情報が盗み出されることも考えられます。

いずれの手口にしても、ランサムウェアに攻撃されないためには内部への侵入を許してはいけないということがわかります。

ランサムウェアの被害事例

ここからはランサムウェアの被害事例を見ていきます。ランサムウェアの事例は数多くありますが、日本国内の大手企業の事件は被害規模も大きく連日ニュースに取り上げられていました。大手会社Aで約12億円の身代金要求

2020年に起こった大手会社Aの事件では、ランサムウェアによってネットワーク機器に通信障害が発生しました。通信障害は、ネットワーク機器のファイルが暗号化されたことが原因であると判明。さらに、ハッカー集団「Ragnar Locker」からの脅迫メッセージを受け取りました。脅迫では約12億円の身代金が要求されたと言われています。

このほか、個人情報や企業の財務情報が流出し、約35万件の顧客情報、企業の内部情報が流出した可能性があることが公表されました。

サイバー攻撃で工場が停止

2020年、国内大手メーカーBでは、一時取引先の端末に英文で「このリンクにアクセスしないと機密情報を公開する」といった趣旨の脅迫文が表示されたといいます。このランサムウェアと見られる攻撃により国内の14工場の稼働ラインが停止に追い込まれ、計1万3千台以上の自動車の生産に影響が出たと推測されています。この事件で使われたランサムウェアは、当該企業のネットワーク上でのみ動作するように「カスタマイズされたランサムウェア」だったと見られています。

このように、特定の企業を狙い撃ちにする標的型攻撃は、高度化しており防ぐのが容易ではなくなってきています。

ランサムウェアの対策方法

ランサムウェアの狙いは「侵入」「情報窃取」の2つです。ランサムウェア対策には下記2点を重点的に守る必要があります。

企業ネットワークへの侵入を許さない

ランサムウェアは、まず企業ネットワークへの侵入を試みます。そのためインターネットに接続されている機器(サーバーやVPN機器など)のぜい弱性対策として普段より最新バージョンへのアップデートを行っておくことが重要です。また、リモートデスクトップサービス(RDP)の認証情報を突破されて侵入を許すケースもあります。認証には他要素認証を導入する、アクセス権限を適切に管理するなどの対策をしましょう。

データやシステムバックアップで復旧可能な状態にしておく

ランサムウェアの狙いは「重要データを暗号化して業務継続を困難にして脅迫すること」です。つまり、適切にデータやシステムのバックアップをしておけば業務は継続できます。

しかしハッカーも企業がバックアップを取ることを予想し、ネットワーク上のバックアップサーバーも同時に攻撃してくるため、バックアップはネットワークから完全に切り離した状態で運用しておきましょう。

もしランサムウェアに感染したら

ここからは、万が一ランサムウェアに感染したときの対応方法を紹介します。パソコンを休止状態にしてネットワークを遮断

まず、感染被害を拡大させないために、パソコンを休止状態にしてネットワークを遮断してください。なぜ休止状態にするのかというと、ランサムウェアが暗号化キーのコピーをメモリー上に残している可能性があるためです。スリープなら暗号化キーは残りますが、シャットダウンしてしまうと削除されてしまいます。 スリープ状態にしたらWi-Fiをオフ、LANケーブルを抜き、Bluetoothもオフにします。外部ストレージなど接続している機器はすべて外しましょう。

パソコンを再起動しないこと!

パソコンの調子が悪いとすぐにパソコンを再起動する方がいますが、ランサムウェアの場合は危険な行為です。ランサムウェアは暗号化できないファイルがある場合、一度停止します。これはアクセス権の問題でランサムウェアが暗号化に失敗するためです。ところが再起動をすると、ランサムウェアが活動を再開して暗号化されてしまう危険性があります。

どうしても再起動するのであればセーフモードを選択しましょう。

ランサムウェアの種類を確認する

ランサムウェアにはいくつか種類があり、そのランサムウェアの種類によっては復号ツールでデータを復旧できる可能性があります。種類を特定するには、犯行声明とデータを復旧するための条件が書かれた脅迫状(ランサムノート)を確認しなくてはいけません。

ランサムノートは、暗号化されたファイルと同一フォルダに置かれているので、拡張子を見ればランサムウェアの種類が特定可能です。

復号の可否は「No More Ransom」プロジェクトのWebサイトで確認できます。

▼ランサムウェアに対抗する官民連携のプロジェクト

「No More Ransom」プロジェクト

データの複合を試みる

幸運にも復号ツールで対応できるランサムウェアの場合は復号を試みます。ただし、以下の注意点があります。• 対応可能なランサムウェアだとしても、バージョン等が違うためにうまく機能しないことがある

• 復号ツールを使うことで予期せぬ不具合が発生することがある

上記をよく理解したうえで慎重に利用してください。

脅迫されても応じない

ランサムノートには、データを復旧するためには身代金を支払うように書かれていますが、身代金を払ってもハッカーがデータを復旧してくれるとは限らないため、支払いはおすすめできません。また、支払いに応じてしまうと米国財務省外国資産管理室(OFAC)の取り決めによって制裁対象になる可能性があります。

フルスキャン・オフラインスキャンと駆除

ウイルス対策ソフトの定義ファイルを最新のものにして、フルスキャンまたはオフラインスキャンを実施してください。 オフラインスキャンとフルスキャンの違いは、オフラインスキャンは駆除できるマルウェアの範囲が異なる点です。まずはフルスキャン、次にオフラインスキャンを実施したほうが確実でしょう。まとめ

脅威ランキング1位のランサムウェアは、企業の情報資産を暗号化して盗み出すだけでなく、その身代金も要求するマルウェアです。身代金を支払わせるために、ハッカーは情報の公開や販売で脅しも行うため、適切なセキュリティ対策が必要です。しかしながらどのような多層防御体制を取ったとしても、リスクがゼロになることはありません。

いざというときのために、サイバー保険への加入を検討してみてはいかがでしょうか。

当サイトの運営会社ファーストプレイスでは、下記5社のサイバー保険を取り扱っています。

サイバー保険を扱う大手5社の保険料を無料で一括見積もり・比較いたします。

【取り扱いのある保険会社】

東京海上日動火災保険株式会社

三井住友海上火災保険株式会社

損害保険ジャパン株式会社

あいおいニッセイ同和損害保険株式会社

AIG損害保険株式会社

ご興味のある方はこの機会にぜひ、サイバー保険 一括見積りサイトよりご相談ください。