近年、サイバー攻撃で企業に大きな損害を与える存在として注目されているのがマルウェアです。マルウェアとは具体的にどういうものなのでしょうか。

本記事では、あまり知られていないマルウェアの分類を体系立てて解説します。またマルウェアに感染する経路やその対処法も紹介していきます。

マルウェアとは

「マルウェア」とは、悪意のあるソフトウェアやプログラムの総称です。まれにコンピューターウイルスと併記されることがありますが、コンピューターウイルスはマルウェアの一種であり別物として扱うのは間違いです。ちなみにマルウェア(malware)は、英語のmalicious(悪意のある)とsoftware(ソフトウェア)の2つの単語を組み合わせてできた造語であり「悪意のある不正ソフトウェア」「有害なソフトウェア」「不正プログラム」等と呼ばれることもあります。

マルウェアはサイバー犯罪者により、以下のような目的で作成されます。

- 社内情報や個人情報を盗聴・窃取する

- クレジットカード情報や銀行口座番号を盗み出し悪用する

- デバイスのデータを削除または暗号化する

- デバイスを起動不能な状態にする

- ほかのデバイスに侵入するための踏み台として利用する

不特定多数の個人を狙ったマルウェアももちろん増えていますが、新型コロナウィルス感染症による世界的な経済活動の混乱に乗じ、特定の公共機関や企業を狙った攻撃が急増しており、被害額が爆発的に増加しているのも特徴です。

企業にとってセキュリティ対策は必須項目となりつつあり、中小企業にとっても他人事ではありません。

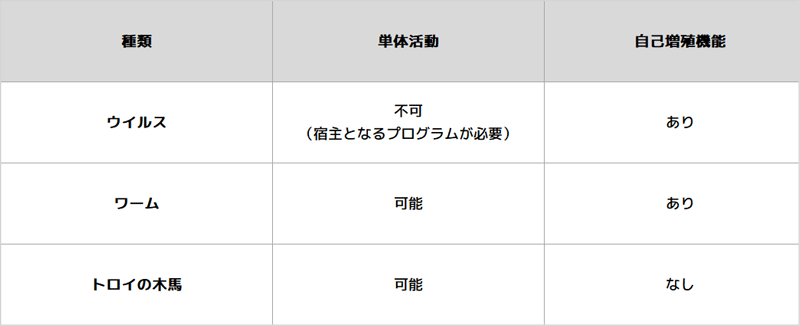

マルウェアは3種類ある

意外と理解されていないマルウェアの種類ですが、まずマルウェアは大きく以下の3つに分類されます。

マルウェアには亜種も含めれば非常に多くの種類があり、手口も巧妙化しています。たとえば、企業の情報資産を人質(情報を暗号化することで利用不能とする)にとり、身代金を要求する「ランサムウェア」があります。ランサムウェアについては別記事でご案内いたします。

まずは、上記3つの特徴を確認していきましょう。

ウイルス

単体では活動ができず、かならず宿主(ファイルやプログラムなど)を必要とするマルウェアです。コンピューターの中で自己増殖しながら増えていくため「ウイルス」と呼ばれます。ネットワークで接続しているコンピューターがあれば、増殖しながら感染していくのも特徴で、発見が遅れると被害が拡大する恐れがあります。

危険度の高いウイルスの場合、ハードディスク内のファイルを削除してしまったり、OSを起動不能にしたりするものもあります。

ワーム

ワームもウイルスと同様、自身を複製しながら感染を広げていくタイプのマルウェアです。ただし、ウイルスのように宿主を必要としない点が異なります。ワームは同一ネットワーク上のコンピューターに感染を広げますが、その増殖力はウイルス以上です。

ノートンの発表によれば、歴代マルウェアの感染数の上位はほぼワームで独占されているほどです。

トロイの木馬

トロイの木馬は、一見すると無害な画像ファイルやドキュメントファイルに偽装してコンピューターに侵入するマルウェアです。侵入後は外部と通信して情報の盗聴や他のマルウェアのダウンロードなどを行います。トロイの木馬の由来は、古代ギリシャのトロイア戦争の逸話から来ています。

ギリシャ軍が難攻不落の敵城内に侵入するために、大きな木馬の中に兵士を潜ませ、無害を装い城を攻略してしまったという戦術です。

このユーザーに気付かれないように偽装し、悪意ある行動を行うという特徴が「トロイの木馬」と呼ばれる所以なのです。

トロイの木馬は、現在も進化を続けているマルウェアであり、近年ではEmotet(エモテット)が猛威を振るっているため注意が必要です。

Emotetをもっと詳しく知りたい方は、下記ページをご覧下さい。

凶悪なマルウェア「Emotet(エモテット)」とは?最新の手口や被害事例・予防対策をわかりやすく解説

マルウェア感染の原因と対策

マルウェアの感染経路は多々ありますが、代表的なものに以下があります。- 偽装メール

- Webサイトの閲覧

- ソフトウェアのインストール

- 外部メモリ

偽装メール

偽造メールは、取引先や顧客・業者を装ったメールを送り付け、添付しているファイルを聞かせることでウィルスに感染させる手法で「なりすましメール」とも呼ばれます。添付ファイルは主にWordやExcelなどのドキュメントファイルや、.exe形式の実行ファイルがありますが、添付ファイル以外にも、

• HTML形式のメールを開いただけで、マルウェアをダウンロードするプログラムが実行されてしまう。

• メール本文に書かれたURLをクリックすると、マルウェアをダウンロードしてしまう。またはマルウェアを仕込んだ偽装サイトに誘導されてしまう。

などさまざまな手法が存在します。

Webサイトの閲覧

サイトを閲覧しているだけでマルウェアに感染させる手法です。よくある手法は、Webサイトに仕込まれた有害なリンクやコンテンツをクリックしてしまったことで、マルウェアがパソコンに侵入してしまうというケースです。

巧妙なケースですと、ハッカーが著名なWebサイトを乗っ取り、ユーザーはWebサイトを書き換えたことに気づかず感染してしまうということもあります。

また、その乗っ取られたサイトから、更に偽装サイトに誘導されてマルウェアを仕込まれる手法もあります。

こういったマルウェアはGoogle ChromeやSafari、Firefoxなどの主流ブラウザのWebブラウザのぜい弱性を狙います。セキュリティアップデートを怠っているとぜい弱性を突かれて攻撃される危険性があるため、セキュリティアップデートはこまめに行いましょう。

ソフトウェアのインストール

一見すると便利な無料ソフトウェアにマルウェアを仕込む手法です。初めから悪意を持ってマルウェアをソフトウェアに仕込み、無料で配布します。ほかには、正規ソフトウェアに偽装したものもあり「アイコンを本物に似せる」「偽装サイトに誘導してダウンロードさせる」など手口が巧妙なのも特徴です。

外部メモリ

USBメモリやSDカードなどにマルウェアを仕込んで感染させる手法です。 例えば新品のUSBメモリにマルウェアを埋め込み販売していたり、共有のUSBメモリが感染されており、コンピューターに接続しただけで感染してしまうというケースがあります。なお、AndroidスマートフォンやタブレットはSDカードが接続可能なため、外部メモリから感染するリスクがあります。

マルウェア感染した企業事例

ここからは、マルウェア(ウイルス、ワーム、トロイの木馬)に感染した日本企業の事例をそれぞれ紹介します。ウイルスの事例

大手旅行会社がウイルスに感染し、数百万人単位の顧客情報が流出した事件です。実際にウイルスに感染したのは関連会社で、社員がなりすましメールの添付ファイルを開いてしまったことで標的型ウイルスに感染し、社内サーバから顧客情報のあるデータベースに侵入されてしまいました。この旅行会社は、事件の調査だけでなく顧客の問い合わせ(約1カ月で3万件)対応にも追われることになりました。

ワームの事例

「WannaCry」と呼ばれるワームが世界的に大流行した事件です。2017年に存在が確認され、年内に世界中のコンピューターが感染しました。その規模は、実に世界で150カ国、23万台を数えます。

感染被害は病院のコンピューターにも及び、ある国ではシステムが稼働せずに手術や診察業務が行えなくなったケースもあります。

トロイの木馬の事例

近年、企業を狙ったサイバー攻撃で注目されているトロイの木馬型のマルウェアが「Emotet(エモテット)」です。Emotetは、標的企業に対してなりすましメールを送り、添付ファイルから侵入します。その後、次々とほかのランサムウェアなどのマルウェアをダウンロードさせ、パソコンから機密情報を盗み出します。

さらに、パソコン内のアドレス帳を悪用して大量のなりすましメールを送り、取引先企業や関連会社にも感染を広げていく非常にやっかいなマルウェアです。

マルウェア感染してしまった時の対処法

もしマルウェアに感染してしまった場合はどのように対処すればよいでしょうか。- ネットワークの遮断

- サーバーのアクセス履歴から感染源を突き止める

- オフラインスキャン・フルスキャンの実施

- スパムメールの場合は、すぐに送付先へ通知し注意を促す

- デバイスの初期化

ネットワークの遮断

感染が確認されたら、すぐにネットワークから感染デバイスを切り離します。LANケーブルを抜いて、Wi-Fiをオフにしてください。ネットワークから遮断することで、マルウェアが同一ネットワーク上のデバイスに感染できなくなります。ただし、組織によっては調査のためにすぐにネットワークを遮断しないケースもあります。対処マニュアルがある場合はそちらを優先してください。

サーバーのアクセス履歴から感染源を突き止める

サーバーのアクセスログを収集している場合は、不審なアクセス履歴がないかを調査し、感染源を突き止めます。ファイアウォールやプロキシサーバーのログに、外部と頻繁に通信している端末がないかを確認してください。オフラインスキャン・フルスキャンの実施

感染したデバイスのオフラインスキャンを実施します。オフラインスキャンが困難な場合は、フルスキャンを実施してください。このとき、ウイルス対策ソフトは最新の定義ファイルに更新したものが望ましいと言えます。スパムメールの場合は、すぐに送付先へ通知し注意を促す

メールアドレスが流出し、取引先や関連会社にスパムメールが送信されてしまっている場合は、すぐに送付先に対して注意喚起を行います。また「改正個人情報保護法」により、個人情報流出の疑いがある場合は、個人情報保護委員会への報告が義務付けられています。デバイスの初期化

最後に感染デバイスを初期化します。ハードディスク上のすべてのファイルを削除してクリーンインストールを実施してください。ウイルス対策ソフトのスキャンでは、検出できないタイプのマルウェアが潜んでいる可能性があります。過去には、事件収束後にマルウェアが活動を再開してさらに被害を受けた企業も存在します。

まとめ

マルウェアは日々進化を続けており、本記事で紹介したもの以外にも「スパイウェア」「キーロガー」「バックドア」などさまざまなタイプの亜種が開発されています。さらに、Emotetのようにマルウェア同士を組み合わせてより深刻なダメージを与えるものも出てきています。手口は巧妙化しているため感染しても気づかない、といったケースも珍しくありません。

近年では官公庁や大企業だけではなく、セキュリティ対策が比較的遅れている中小企業が被害にあうケースが急増しており、どんな企業においてもいつ被害にあってもおかしくない状態といえます。

残念ながらサイバー攻撃のリスクをゼロにすることはできませんが、サイバー保険に加入しておくことで万が一の際に生じる損害や多大な労力から自社を守ることが可能です。

もしもに備えてサイバー保険への検討してみてはいかがでしょうか。

当サイトの運営会社ファーストプレイスでは、下記5社のサイバー保険を取り扱っています。

サイバー保険を扱う大手5社の保険料を無料で一括見積もり・比較いたします。

【取り扱いのある保険会社】

東京海上日動火災保険株式会社

三井住友海上火災保険株式会社

損害保険ジャパン株式会社

あいおいニッセイ同和損害保険株式会社

AIG損害保険株式会社

ご興味のある方はこの機会にぜひ、サイバー保険 一括見積りサイトよりご相談ください。